Remix: Making Art and Commerce Thrive in the Hybrid Economy (Remix: Haciendo arte y comercio próspero en una economía híbrida) es el último libro del prolífico e influyente profesor de Stanford, Lawrence Lessig. Empezaré casi con una declaración de principios. Da gusto que quien aboga por el adelgazamiento de los Derechos de Autor e incentiva la producción cultural bajo la protección del Creative Commons, tenga el tino de publicar sus trabajos bajo este formato. Accionar consecuente que es menos común de lo que debiera.

Con relación a Remix, creo que la fórmula que tanto éxito le ha dado a Lessig empieza a dar signos de agotamiento. Si «El Código y las otras leyes del ciberespacio» deslumbra, «El futuro de las ideas» apasiona, Remix apenas interesa. Es como el último rebufo amatorio luego de una larga noche de copas al borde de la playa con la mujer deseada. No está mal pero la jornada tuvo momentos mejores.

Lessig sostiene que los Derechos de Autor, tal como están diseñados hoy, parecen anticuados para una sociedad digital, dado que cada vez que se utiliza un trabajo creativo en un contexto digital la tecnología hace una copia. Por lo tanto, gracias a las tecnologías digitales, el uso y apropiación de los contenidos se encuentra bajo el control sin precedentes por parte de aficionados.

Lessig cree que los niños y jóvenes de hoy crecen en un mundo en el que estas tecnologías forman parte de la vida cotidiana y, por tanto, son incapaces de comprender por qué «remezclar» contenidos digitales es ilegal. El resultado de esta constante tensión es de lo más corrosivo, pues estas generaciones crecen haciendo cosas que saben que son «ilegales», lo cual tendrá repercusiones sociales que se extenderá mucho más allá del tiempo de lo que llama «Las guerras de los derechos de autor«.

Lessig ve enfrentadas a dos culturas. La cultura de la sólo lectura (the read-only culture – RO) y la cultura de la lectura/escritura (the read/write culture – RW). La cultura RO es aquella que consumimos más o menos de forma pasiva. La información se nos ofrece a través de la industria de contenidos. Las tecnologías analógicas son el soporte de la cultura RO y el modelo de producción y distribución limita el papel del consumidor de forma importante.

A diferencia de la cultura RO, la cultura RW tiene una relación recíproca entre el productor y el consumidor. Para Lessig las tecnologías digitales proporcionan las herramientas para un renacer cultural y por ende una democratización de la producción cultural. Lessig utiliza el modelo de los blogs para extraer una conclusión amplia, la democratización de la cultura RW y lo que llama el ecosistema de la reputación proporcionan un espacio para que las voces de muchos talentos puedan ser oídos, lo cual no hubiera sido posible en el modelo RO.

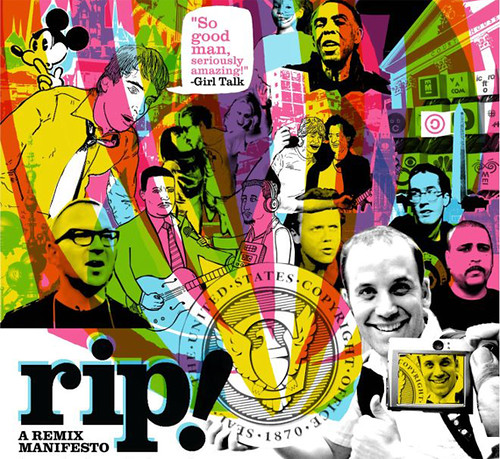

Lessig describe el remix como fenómeno cultural y aporta una visión crítica de los medios de comunicación tradicionales. Pero, tal como están hoy diseñados, los Derechos de Autor inhiben estas formas de alfabetización digital. Sin embargo, reitera Lessig, el remix como forma de expresión no puede morir, sino sólo penalizarse.

Además de describir estas culturas, Lessig propone también dos economías: la comercial y la de distribución. La economía comercial se rige por la simple lógica del mercado, donde los productos y servicios tienen un valor económico tangible, ya sea en dinero o trabajo. Internet ha funcionado como un portal para el florecimiento de la economía comercial que actúa como una plataforma para miles de nuevas empresas.

La economía de distribución no se rige por un indicador de precio, sino por un conjunto de relaciones sociales. Al igual que la economía comercial, la participación en la economía de distribución se extiende en el ámbito de lo digital. Las diez webs más visitadas se basan en contribuciones de los usuarios que no reciben dinero alguno por sus contribuciones.

En el medio, una serie de ejemplos híbridos como Dogster, Craigslist, Flickr, YouTube, Usenet o Second Life. Lessig llega a la conclusión de que un sentimiento mixto de propiedad y la contribución altruista es vital para que las comunidades híbridas funcionen. Estas comunidades, no se sostienen en el sacrificio, sino en una mutua satisfacción en la que tanto el consumidor como el productor generan beneficios.

Lessig advierte que las economías híbridas harían bien en evitar lo que él llama la aparcería, es decir, renunciar a su creación (siempre que no posean los derechos para todos los componentes remezclados), aunque tengan previsto utilizar sus trabajos con fines comerciales.

El libro con licencia Creative Commons se puede bajar gratuitamente.

Presentación del Libro en New York University

[vsw id=»_yC81QhR_xk» source=»youtube» width=»425″ height=»344″ autoplay=»no»]